如今,云在人们的日常生活中已成为必不可少的一部分,无论是企业用的云盘还是手机用户存储照片和通讯录的云端备份,都与云密切相关,随之而来,云的安全也成为人们关注的重点。

然而,很多人对云安全的了解程度并不深。据赛门铁克7月份针对CIO、CISO进行的有关云应用状态的调查显示,绝大部分企业CIO认为企业在使用云应用方面的数据量大概只有30-40个左右,但实际上经用户调研显示,这一数字高达900个。基于此,在不久前举办的赛门铁克云安全发布会上,赛门铁克大中华区首席运营官罗少辉主要针对云端安全问题进行了相关分享。

赛门铁克大中华区首席运营官罗少辉

企业云应用远超其认知,“影子应用”需引起重视

在罗少辉看来,这是因为很多人对云的概念理解有误,有些人认为云应用只是SaaS服务,比如BOX、Dropbox、云盘等,往往忽略了其他web应用,比如邮箱、iCloud等,这些也应归纳为云应用,因为在这些应用中很多数据和管理都是在云端实现,大部分属于公有云范畴。因此,很多企业CIO、CISO对云应用的误解在于他们只看重企业的SaaS服务或基础架构方面的服务,而忽略iCloud等服务,企业实际运行的云应用数量远超其认知。

除对实际云应用的认识不足外,很多用户会使用同步功能,即把文档直接同步至云盘上面,这样一来,企业的内部数据就会存放在一个所谓的“影子应用”中,这极有可能导致企业重要数据和个人隐私数据的泄露,对于企业数据安全来说是一个巨大的漏洞。随着移动应用的云的发展,企业数据存储在不同位置,边界已逐渐消失,这又为黑客实施网络犯罪提供了便捷,常通过钓鱼网站获取企业高管和关键员工的用户账户,进而使用其来窃取企业内部的敏感数据。

现在针对性攻击和高级威胁攻击非常频发,在云安全领域,企业可能面临不同类型的攻击,而云中的相关数据、应用和访问人员权限的监管是非常松散的。且如今企业面临的云不再是单一的云,如何选择以及如何构建连接也困扰着CIO、CISO们,如何保护及做相关的数据防泄漏和加密工作也成为了一个挑战。

反思云端安全:CISO可以做什么?

对于云安全战略,罗少辉建议企业CISO可以从以下四点着手:

第一,对于总体网络安全和云安全,需要从可靠的第三方安全公司中获取响应服务,如评估企业现有的网络安全架构和影子数据的情况到底有多严重等;

第二,了解企业应用中,究竟有哪些企业内部应用和云应用的风险是比较高的,比如云系统和CRM系统或ERP这类应用。以防企业内部相关关键应用出现安全事故,应提早进行一些安全评估;

第三,更为重要的是数据,新的网络安全法对隐私数据都有比较严格的法规,对于企业来说,如果有数据泄露事故出现,会产生极为严重的影响。

第四,对用户来说,除评估内部应用外,也要评估其应用使用云和不同应用的时候风险水平有多高,可以实施响应的保护机制,如动态密码保护等。

实施集成网络防御策略

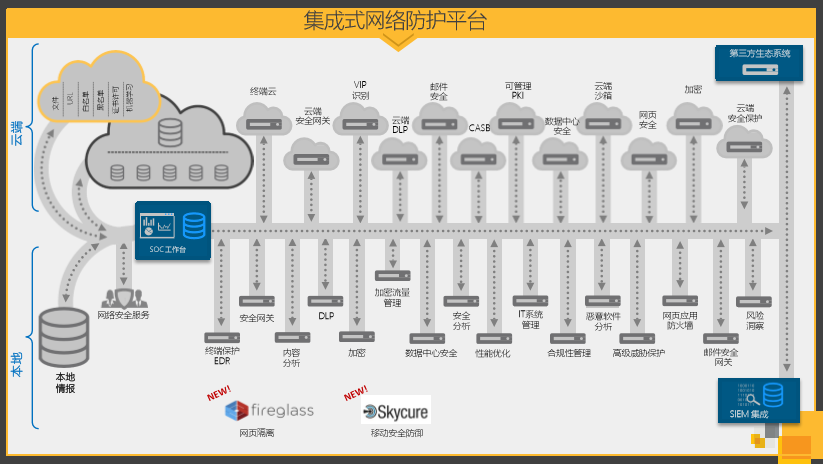

针对不同的安全威胁,赛门铁克提倡的解决方案是集成网络防御策略,根据不同的应用场景,对用户、信息、网页的传输进行相关保护。对于缺少相关网络安全专业人才的企业赛门铁克可以提供相关网络安全服务,帮助用户进行网络安全管控,如24*7的远程监控等。针对企业使用的不同的安全产品,赛门铁克的集成网络防御策略提供一种将用户不同的安全产品、服务连在一起的功能,比如安全网关和终端安全管理的联动,当发生安全事故时,安全网关发现之后会与终端防御产品进行沟通,且这些都是自动化进行的,确保安全风险不会因人为失误而导致安全事故。

赛门铁克集成式防御平台

随着用户上云,赛门铁克可以将本地警报服务延伸到云平台上,通过SaaS服务,通过与公有云平台结合实现云端保护。例如企业将部分数据库应用存放到公有云上,赛门铁克提供一个单一管理界面,首先保护本地数据,同时对云端数据及应用提供可视性,并对一些服务器上的而数据或内容进行加密。用户可通过赛门铁克提供的平台与第三方产品和服务进行整合。

集成网络防护平台的价值主要有三:行动化的网络安全情报、自动化及可视化。首先,赛门铁克拥有全球最大量的安全情报,会第一时间将相关情报信息传达至企业内部,然后为企业进行主动分析以判断企业内部终端和服务器是否会遭遇类似风险并予以积极处理,其次是自动化,该安全平台结合不同的安全产品,进行自动化的识别以阻断恶意攻击,无论是针对性攻击还是高级安全威胁均能通过自动化流程确保安全威胁被拦截,为企业提供安全保障。最后,可视化也非常重要。所有安全内容联接到一个平台上,企业高管和管理员能够清晰明了地看清数据的实际存放,从而根据此对数据保护、应用保护等相关安全策略进行调整,以实现更为有效的防御。

在云方面,针对不同的SaaS和IaaS应用,赛门铁克旨在通过云安全网关进行管控,包括控制数据访问权限、身份验证及加密等,确保所有放至公有云凭条上的数据和内容是安全的,同时匹配相关的访问和审计流程。企业能够对SaaS、PaaS、IaaS不同类型的云进行统一管理。

另一方面,赛门铁克提倡云安全威胁生命周期管理,首先识别企业正在使用的内部数据和应用,以及对运营哟来那个和云数据的量进行判断;其次当发现有违反用户安全策略的行为时第一时间进行警告并拦截,确保违规行为不会影响整体安全情况;再次是实施主动性保护,如及时更新补丁等;第四是响应,针对安全事故企业需要确保第一时间将相关数据离线处理,确保数据风险不会扩大;最后是修复,将终端、网关和邮件这些可能最初发生安全风险的地方进行修复。

云安全威胁生命周期管理

从传统数据中心保护延伸到公有云平台,赛门铁克旨在构建一个云网关平台,提供身份识别、信息防泄漏及CASB保护,以避免影子数据和影子应用情况发生,同时通过工具把本地和公有云中的数据连起来,确保实现单一管控,为企业及其他第三方应用提供最大程度的安全保障。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

赛门铁克:2018年网络安全趋势十项预测

又到了一年一度的总结与预测季,对于一向处于变化中的安全行业来说更是无可避免。那么在即将到来的2018年,又将会有哪些趋势呢?

-

“安全即代码”:整合安全团队和DevOps团队

随着云计算开发和部署变得越来越快且越来越灵活,安全团队意识到,保护云应用和系统部署的唯一有效方法是开发可整合到部署管道的安全控制,以及尽可能自动化……

-

【和赛门铁克高管面对面】解读第22期《互联网安全威胁报告》

“蠕虫式”勒索病毒软件WannaCry攻击事件让人们再度领教了黑客和病毒的厉害。如今通过利用相对简单的IT工具和云服务漏洞,网络攻击所造成的破坏也达到了前所未有的程度……

-

赛门铁克最新SEP 14端点安全方案:人工智能是亮点

新的SEP 14带来端点安全的创新和突破,基于端点和云端的人工智能,SEP 14将基本的端点技术、高级机器学习和记忆漏洞缓解措施集成至单一代理,帮助企业用户实现多层防护,从而有效抵御针对端点的高级威胁。